Die Verunsicherung wegen der KI-Welle, die uns im Moment überrollt, ist gross. Wie soll ich das einordnen? Mehr dazu in der Ki-Trilogie:

Agentische Systeme wie [Goose] oder Claude mit klar definierten, eingeschränkten Zugriffsrechten werden zu Recht verbreitet verwendet. OpenClaw hingegen soll nur installieren, wer die Sicherheit im Griff hat – und das sind wohl wenige.

Das Projekt wurde im November 2025 veröffentlicht und später wegen aus markenrechtlichen Gründen umbenannt: Clawdbot → Moltbot → OpenClaw.

OpenClaw ist aus folgenden Gründen revolutionär:

- Vom Chatbot zum Agenten: Es ist kein reiner Chatbot, sondern ein autonomer Agent, der aktiv Aufgaben auf deinem Computer ausführen kann.

- Lokale Souveränität: Die Software läuft auf deiner eigenen Hardware. Das bietet volle Kontrolle und maximale Privatsphäre, da sensible Daten und Systemzugriffe nicht über fremde Server laufen müssen.

- Nahtlose Integration: Du steuerst deinen PC über Messenger, die du bereits nutzt (WhatsApp, Telegram, Discord). Komplexe IT-Aufgaben werden so per einfacher Textnachricht von überall aus lösbar.

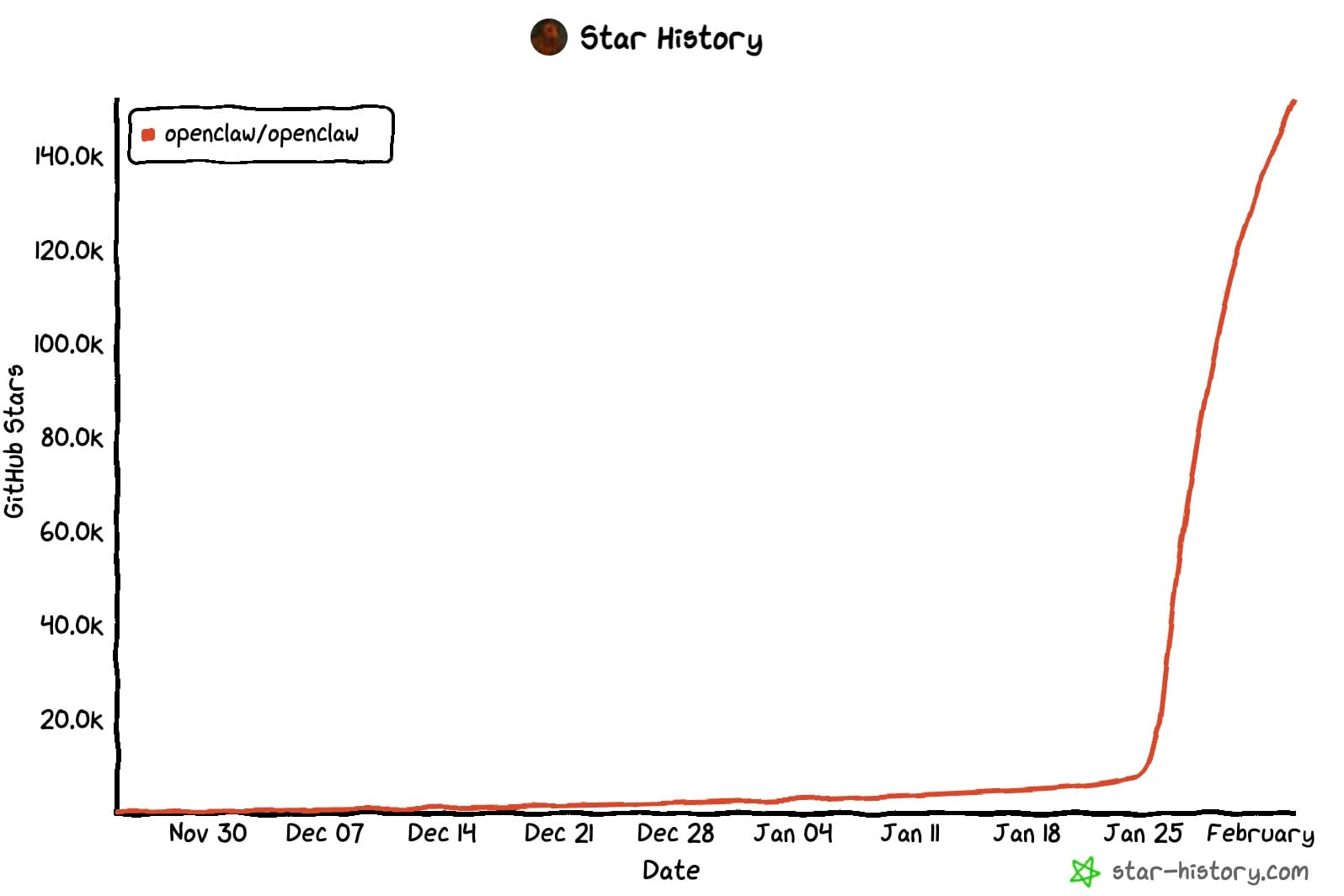

- Enormes Community-Wachstum: Mit über 150.000 GitHub-Stars in kürzester Zeit ist es eines der am schnellsten wachsenden Open-Source-Projekte und etabliert einen neuen Standard für persönliche KI-Assistenten.

- Wichtiger Hinweis: Die Sicherheit steht und fällt hier mit der Isolation. Wer einem KI-Agenten vollen Lese- und Schreibzugriff auf sein Hauptsystem gibt, handelt grob fahrlässig.

Um sich einen ersten Überblick zu verschaffen, habe ich drei Videos angefügt:

Hype | Sicherheit | Bewertung.

Die Übersetzung und Zusammenfassung wurde mithilfe von KI‑Tools erstellt. Web Clipper → Obsidian → Copilot, unter lokaler Verwendung von gpt‑oss:120b auf einem Mac Studio.

Weitere Beiträge zum Thema KI:

GitHub: OpenClaw

Das am schnellsten wachsende GitHub-Projekt aller Zeiten...

c't 3003, Jan-Keno Janssen

OpenClaw: Ja, der Hype ist gerechtfertigt

30.01.2026

Zusammenfassung mit Obsidian Copilot Plugin

Intro

- Nutzung von OpenClaw (Moldbot/ClawdBot) für verschiedene Aufgaben gleichzeitig über Telegram, Discord usw.

- Beschreibung des Hypes um die gefährlichste Software der Welt und deren Potenzial.

- Gespräch mit Entwickler Peter Steinberger aus Wien über Risiken und Möglichkeiten.

- Hinweis auf öffentliche Discord‑Bot‑Integration und Sicherheitsbedenken.

Installation

- Live‑Installation von OpenClaw auf einem leeren Fedora‑Rechner via One‑Liner‑Script.

- Hinweis auf Beta/Stable‑Versionen, NodeJS, Git und automatische Einrichtung.

- Sicherheitsaspekte: Agents können Befehle ausführen, Dateien lesen/schreiben; Empfehlung Sandbox‑Modus mit minimalen Rechten.

- Konfiguration von Telegram‑Bot über Botfather, Token‑Einrichtung und erste Skills (z. B. 1Password) werden diskutiert.

- Nutzung verschiedener Modelle (Claude Opus 4.5, OpenAI Codex) und API‑Keys.

Showcase (Was kann OpenClaw?)

- Neun Stunden Testlauf: Bot in Einzel‑ und Gruppenchats auf Telegram aktiv.

- Demonstration von Sprach‑zu‑Text (Whisper), Bildgenerierung, Datei‑Zugriff, Cookie‑Analyse und Webhosting.

- Installation und Nutzung von Musik‑Generator HeartMuLa.

- Kostenkontrolle durch Modellwechsel (Claude Opus ↔ Sonnet) zur Reduktion von Token‑Ausgaben.

- Hinweis auf Prompt‑Injections und Vollzugriff als Sicherheitsrisiko.

Was OpenClaw wirklich bedeutet

- Projekt unter MIT‑Lizenz, keine Haftung für Schäden, offene Weiterentwicklung.

- OpenClaw wurde grösstenteils mit LLM‑Code (OpenAI Codex) erstellt.

- Potenzial für lokale Modelle ohne Cloud‑Abhängigkeit, aber aktuelle Sicherheitslage ist kritisch.

- Voller Systemzugriff, Gefahr von Prompt‑Injections und hohen Kosten bei unsachgemässem Einsatz.

- Empfehlung nur für erfahrene Nutzer, die Risiken verstehen.

Julian Ivanov | KI-Automatisierung

OpenClaw (Clawdbot) sicher einrichten und nutzen — Tutorial für Anfänger

01.02.2026

Zusammenfassung

Einleitung

- Demonstration, wie das KI‑System Sprachnachrichten verarbeitet und eigenständig APIs integriert.

- OpenCla (ehemals Cloudboard/Moldboard) läuft lokal, hat Gedächtnis und proaktive Funktionen.

- Unterschied zu herkömmlichen Browser‑KI‑Tools: persistente Instanz, selbstständige Aktionen, Lernfähigkeit.

- Community‑Entwicklung: Moldbook als soziales Netzwerk für KI‑Agenten, Beispiele von autonomen Bots (Telefonate, Religionserstellung).

- Hinweis auf Sicherheitsrisiken bei ungesicherten Installationen.

Wie funktioniert OpenClaw?

- OpenClaw stellt einer KI eine eigene Maschine (VPS, Mac Mini, alter PC) zur Verfügung.

- Integrierte Anbindungen: Gmail, Trello, Spotify, Home Assistant, Notion, WhatsApp, Slack, Telegram usw.

- Kern: Sprachmodell (z. B. Opus 4.5, GPT 5.2) mit eigenem Gedächtnis und Cron‑Feature für proaktive Aktionen.

- Vergleich zu N8N: OpenClaw automatisiert ohne manuelle Workflow‑Erstellung; kann fehlende Funktionen selbst programmieren.

- Zugriff auf Dateisystem ermöglicht Selbst‑Extension, birgt jedoch Sicherheitsrisiken (ähnlich Cloud Code).

Das Sicherheitsproblem

- OpenCla läuft dauerhaft im Hintergrund und könnte von Angreifern missbraucht werden.

- Vier Grundregeln:

- Gateway nur lokal (oder über gesicherten Tunnel) erreichbar machen.

- Messenger‑Policy einschränken, damit nur autorisierte Nutzer schreiben können.

- Sandbox einsetzen – begrenzte Zugriffsrechte, Isolation von kritischen Dateien und API‑Keys.

- Vorsicht beim Installieren von Skills/Plugins; Code prüfen, da er potenziell Schadcode enthalten kann.

OpenClaw auf VPS installieren

- Empfehlung: Hostinger (deutscher Standort, einfacher One‑Click‑VPS mit Docker).

- Vorgehen: VPS anlegen → Docker‑Manager → OpenCla‑Template auswählen.

- API‑Key für Anthropic (Opus 4.5) oder OpenAI eingeben; Kosten pro Token beachten.

- Nach Bereitstellung Dashboard‑URL erhalten; Gateway‑Token für ersten Login nötig.

Sicherheitsvorkehrungen mit Claude Code

- Claude Code ermöglicht Installation von Opus 4.5 auf dem VPS und automatisiert Sicherheitseinstellungen.

- Voraussetzung: gültiger API‑Key (Anthropic Pro empfohlen) oder OpenAI‑Key.

- Installation per Terminal‑Befehl, danach Systemnachricht für sichere Konfiguration hinterlegen.

- Nutzung des Dark Mode, Login via Subscription oder API‑Key, Hinweis auf Prompt‑Injection‑Risiken.

Cloudflare Tunnel einrichten

- Domain (z. B. mylittelmold.work) günstig erwerben.

- In Cloudflare Zero Trust → Tunnel anlegen, Namen vergeben, Token kopieren.

- Ziel‑URL:

http://localhost:<Port>(Port aus Hostinger‑Dashboard). - Tunnel schützt den Server, schliesst offene Ports und macht das Dashboard über Subdomain erreichbar.

OpenClaw einrichten und testen

- Nach Tunnel‑Setup: Dashboard via URL öffnen, Gateway‑Token eingeben → Verbindung herstellen.

- Onboarding‑Wizard starten, Basis‑Sicherheitswarnungen akzeptieren.

- Modell‑Provider (Anthropic) auswählen, API‑Key nutzen, Opus 4.5 aktivieren.

- Messenger‑Integration (Telegram Bot) einrichten: BotFather → Token erhalten → in OpenClaw hinterlegen.

- Auswahl und Installation von Skills (Google Workspace, GitHub, Whisper usw.).

- Fehlerbehandlung über Claude Code; Logs prüfen, ggf. erneut ausführen.

OpenClaw konfigurieren und nutzen

- Persönliche Assistenz‑Identität festlegen (Name, Stil, Zeitzone, Business‑Kontext).

- Allowlist für Telegram‑User definieren, damit nur autorisierte Personen schreiben können.

- Proaktive Features aktivieren: tägliches Briefing um 7 Uhr, News‑Scraping von tagesschau.de ohne API‑Key.

- Nutzung von Whisper für lokale Spracherkennung, automatisierte Nachrichtenverarbeitung.

- Hinweis auf weitere Erweiterungen und Business‑Use‑Cases; Community‑Feedback erbeten.

AI News & Strategy Daily | Nate B Jones

Clawdbot to Moltbot to OpenClaw: The 72 Hours That Broke Everything (The Full Breakdown)

02.02.2026

Zusammenfassung

Das am schnellsten wachsende GitHub-Projekt aller Zeiten

- Entwickler kaufen weltweit Mac minis, um einem KI‑Agenten Root‑Zugriff zu geben.

- Projekt (zuvor Claudebot, jetzt Open Claw) erlangt enorme Aufmerksamkeit und beeinflusst Aktienkurse.

- Moltbot ist ein lokaler KI‑Assistent, der über Messaging‑Apps interagiert und Aufgaben automatisch ausführt.

- Architektur: Gateway auf dem eigenen Rechner, LLM‑Backend (Claude, GPT‑4, lokale Modelle), umfangreiche Skill‑Bibliothek.

- Datenschutz: Gesprächsverlauf und Zugangsdaten bleiben lokal, aber Anfragen laufen oft über externe APIs.

Wie Moltbot tatsächlich funktioniert

- Moltbot hält Websocket‑Verbindungen zu Plattformen wie WhatsApp, Telegram, Signal, iMessage.

- Orchestriert Aktionen über ein LLM‑Backend und nutzt Skills für Browser‑Automation, Dateizugriff, Shell‑Befehle usw.

- „Local first“ bedeutet lokale Ausführung, aber bei Nutzung externer Modelle werden Anfragen an Anthropic/OpenAI gesendet.

- Gründer Peter Steinberger entwickelte das Projekt nach dem Verkauf seiner PDF‑Firma und veröffentlichte es mit einer Hummer‑Mascotte.

Vom Wochenendprojekt zu 0 Stars

- Cloudflare‑Tunnels ermöglichen sichere Internetverbindung für lokale Agenten, was den Aktienkurs von Cloudflare steigen liess.

- Das Projekt demonstriert, wie schnell KI‑Entwicklungen Marktwerte beeinflussen können.

Markenchaos und Krypto‑Betrug

- Nach einer Markenrechtswarnung musste der Name von Claudebot zu Moltbot geändert werden; dabei entstand eine 10‑Sekunden‑Lücke, die Krypto‑Scammer ausnutzten.

- Gefälschte Claude‑Tokens erreichten einen Marktwert von 16 Mio. $, bevor sie zusammenbrachen.

Sicherheitsforscher finden exponierte Instanzen

- Schwachstelle: Gateway authentifiziert standardmässig alle localhost‑Verbindungen, was bei Reverse‑Proxy‑Einsatz zu Vollzugriff führt.

- Mehrere offene Installationen mit preisgegebenen API‑Schlüsseln und Bot‑Tokens wurden gefunden.

- Proof‑of‑Concept zeigte, dass ein bösartiger E‑Mail‑Prompt innerhalb von Minuten private Schlüssel erlangen kann.

Das architektonische Problem bei KI‑Agenten

- Agenten benötigen umfangreiche Berechtigungen (Dateizugriff, Netzwerk), wodurch die Angriffsfläche stark wächst.

- Prompt‑Injection ist ein generelles Risiko: Eingehende Nachrichten können als Befehle missinterpretiert werden.

- Unternehmen setzen auf Least‑Privilege‑Modelle und kontrollierte Integrationen, Open‑Source‑Projekte bleiben riskanter.

Der Compute‑Engpass hinter dem Mac‑Mini-Fieber

- DRAM‑Preise seit 2025 um 172 % gestiegen; Server‑Speicher wird bis 2026 voraussichtlich doppelt so teuer.

- KI‑Rechenzentren verbrauchen immer mehr Wafer‑Kapazität, wodurch Consumer‑Hardware knapper und teurer wird.

- Der Kauf von Mac minis ist teilweise ein Versuch, sich gegen zukünftige Preissteigerungen abzusichern.

Warum Moltbot so populär ist

- Grosse Tech‑Assistenten (Siri, Google Assistant, Alexa) erfüllen ihre Versprechen nicht vollständig.

- Moltbot übernimmt komplexe Aufgaben: Kalender‑Management, E‑Mail‑Entwürfe, Reisebuchungen, Code‑Commit, Preis‑Monitoring usw.

- Nutzer schätzen die tatsächliche Handlungsfähigkeit trotz des damit verbundenen Vertrauensrisikos.

Warum grosse Tech‑Assistenten uns enttäuscht haben

- Bestehende Assistenten sind stark eingeschränkt (z. B. Siri nur im Apple‑Ökosystem).

- Moltbot liefert End‑zu‑End‑Automatisierung, kreative Problemlösungen und selbstständige Verbesserungen.

Was Moltbot wirklich gut kann

- Beispiel: Reservierung in einem Restaurant über Telefon, nachdem Online‑Optionen fehlten – autonome Fehlersuche und Lösung.

- Entwickler nutzen Moltbot für Code‑Generierung, komplette App‑Erstellung, wöchentliche Essensplanung usw.

- Der Agent kann eigene Skills schreiben und sich selbst verbessern.

Solltest du es einsetzen?

- Für technisch versierte Nutzer mit isolierten Deployments (VPS, Netzwerk‑Isolation) ist Moltbot ein Blick in die Zukunft.

- Für die Mehrheit empfiehlt sich Vorsicht: Unreifes Sicherheitsmodell, Risiko von Datenexfiltration, keine Anbindung an sensible Systeme.

Was Moltbot tatsächlich tut

- Bietet umfassende Automatisierung und proaktive Problemlösung, erfordert jedoch volles Vertrauen in den Agenten.

- Aktuelle Sicherheitspraxis ist noch nicht ausgereift; professionelle Anbieter könnten sicherere Alternativen liefern.

Solltest du es wirklich laufen lassen?

- Entscheidung hängt von technischem Know‑how, Risikobereitschaft und Sensibilität der Daten ab.

- Für die meisten Nutzer: warten auf gut finanzierte, sicherheitsgeprüfte Agentenlösungen statt Open‑Source‑Experimenten.